Nginx 之 Header 配置

| 漏洞名称: | 1、HTTP Strict-Transport-Security 2、Content-Security-Policy 3、X-Frame-Options 4、X-XSS-Protection 5、X-Content-Type-Options |

| 漏洞级别: | 低 |

| 涉及版本: | RPA1.0 - RPA4.0 |

| 漏洞描述: | 无 |

| 临时方案: | 无 |

| 升级方案: | 参考以下升级方案 |

升级方案

以下全部操作请用安装用户操作 (默认 isearch)!

1、备份 nginx 配置文件(以 UEBA 系统为例,新版 RPA 和新版 CDA 路径有变):

cp -r /isearch/isa/conf/nginx/nginx.conf /isearch/isa/conf/nginx/nginx.conf.xxxxxx

2、修改 nginx 配置文件:

vi /isearch/isa/conf/nginx/nginx.conf

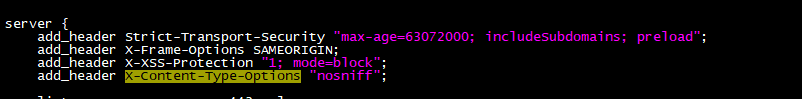

增加以下内容:

add_header Strict-Transport-Security "max-age=63072000; includeSubdomains; preload";

add_header Content-Security-Policy "default-src 'self' localhost:9080(该地址按需修改) 'unsafe-inline' 'unsafe-eval' blob: data: ;";

add_header X-Frame-Options SAMEORIGIN;

add_header X-XSS-Protection "1; mode=block";

add_header X-Content-Type-Options "nosniff";

3、在 server 节点下添加配置:

4、保存配置文件

5、重新加载配置文件

/isearch/nginx/sbin/nginx -s reload

回退方案

以下全部操作请用安装用户操作 (默认 isearch)!

1、删除当前配置文件

rm -rf /isearch/isa/conf/nginx/nginx.conf

2、恢复备份文件

cp -r /isearch/isa/conf/nginx/nginx.conf.xxxxxxx /isearch/isa/conf/nginx/nginx.conf

3、重新加载配置文件

/isearch/nginx/sbin/nginx -s reload